Código-fonte de programa da PF põe em xeque versão de Moraes sobre destinatários de Vorcaro; entenda

BRASÍLIA – A organização das pastas com arquivos encontrados no celular do banqueiro Daniel Vorcaro, dono do Banco Master, segue uma lógica de programação considerada básica na engenharia de dados e que foi aplicada no desenvolvimento do programa criado pela própria Polícia Federal há mais de dez anos para processamento e análise de dados extraídos de dispositivos eletrônicos. Essa lógica está expressa no código-fonte do programa, que é público desde 2019.

A estrutura de funcionamento do programa compromete a versão apresentada pelo ministro Alexandre de Moraes, do Supremo Tribunal Federal (STF), sobre os indícios de que ele manteve conversas com Vorcaro. Segundo o argumento do magistrado, a forma como os arquivos são guardados em pastas indicariam uma correlação dos seus conteúdos.

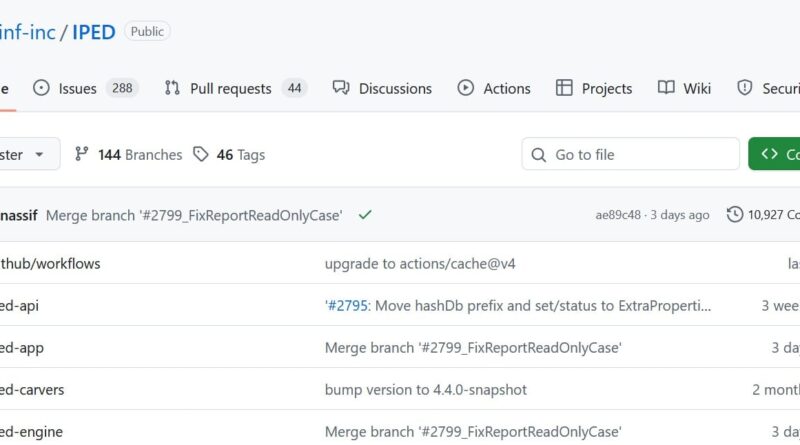

O IPED foi desenvolvido a partir de 2012 por técnicos da Polícia Federal liderados pelo perito criminal Luís Filipe da Cruz Nassif. A chamada documentação do programa, que indica a programadores como ele funciona, está disponível no GitHub, a principal plataforma de hospedagem de código-fonte do mundo (entenda abaixo).

Após a coleta de dados de um celular com um programa, o IPED (Indexador e Processador de Evidência Digital) é usado para organizar e processar tudo o que foi encontrado em busca de evidências importantes para o caso investigado.

Os policiais fazem a análise dos dados pela interface do programa, abastecida com os dados brutos. E não acessando manualmente cada pasta descarregada em um computador como sugeriu Moraes.

A reportagem analisou o código-fonte e a documentação com a ajuda de especialistas e peritos.

O programa usa a “indexação baseada em hash”, que consiste em uma forma de “guardar” os arquivos em pastas de um jeito que eles sejam acessados mais rapidamente durante o funcionamento do sistema. É um modelo muito comum na perícia forense digital e em grandes bancos de dados, segundo os especialistas.

“Hash” é uma sequência alfanumérica gerada automaticamente que funciona como uma “impressão digital” do arquivo. A partir dos primeiros dígitos do hash, o modelo de indexação define quais serão os nomes das pastas e onde cada arquivo ficará.

No caso concreto de Vorcaro, os 206 arquivos compartilhados pela PF com a CPI do INSS, obtidos pelo Estadão, estão em 157 pastas geradas pelo programa – o conjunto enviado aos parlamentares é apenas parcial, e não tem todos as informações coletadas no celular de Vorcaro.

Tomando como exemplo uma delas, que têm três arquivos dentro, o IPED a organizou assim:

Os três arquivos são uma imagem no formato PNG de um print (captura de tela) do bloco de notas de Vorcaro feito às 19h58 do dia 17 de novembro de 2025, horas antes de ele ser preso; um arquivo VCF correspondente ao registro do contato de Antonio Rueda, presidente do União Brasil; e um arquivo de texto com anotações diversas de Vorcaro.

Todos os três arquivos têm hash iniciados pelos dígitos 6 e 2, como por exemplo:

6259B4266128E9854338B53C9773365E.

Por causa do início da sequência, o programa criou um pasta com nome “arquivos”, dentro dela uma subpasta com o nome “6” e, dentro desta, outra subpasta com o nome “2”. É nesta subpasta que o arquivo ficará “indexado”. Não quer dizer que o conteúdo desses arquivos tenham relação entre si, ao contrário do que sugeriu Moraes.

Esse padrão se repete nas outras pastas. Uma específica, por exemplo, tem dois documentos: uma imagem no formato PNG e um arquivo de contato, no formato VCF, de Viviane Barci, mulher de Moraes. O escritório dela firmou um contrato de R$ 129 milhões por três anos com o banqueiro, segundo O Globo.

Esse dois arquivos têm hash iniciados com os algarismos 6 e 3. Para organizá-los, o IPED os lançou em uma subpasta de nome “3” que por sua vez está dentro de uma pasta de nome “6”.

Pelo argumento de Moraes, a imagem que está nessas pastas não poderia ter sido enviada a ele, mas a Antonio Rueda e a Viviane Barci, respectivamente. Contudo, o IPED não armazena os arquivos conforme a correlação entre eles nos diálogos interceptados.

Em nota, Barci afirmou que não recebeu as mensagens de Vorcaro. Rueda também disse que não.

Além disso, como mostrou o Estadão, quatro dos sete prints datados de 17 de novembro estão sozinhos em pastas. Isso se dá porque o hash deles não são iniciados por números ou letras que se repetem em nenhum outro arquivo encontro no celular de Vorcaro e enviado à CPI do INSS.

Essa forma de guardar os dados em pastas está descrita no código-fonte do IPED, que é uma sequência de comandos sem sentido para leigos, mas que são escritos pelos desenvolvedores a partir de uma linguagem de programação e que estabelecem como o programa deve funcionar.

A forma como o programa faz a indexação, ou seja, como guarda os arquivos está explícito no código-fonte. Os arquivos de imagem, por exemplo, estão em subpastas da pasta “arquivos”, que por sua vez é uma subpasta da pasta “Exportados”.

É assim porque há o seguinte comando no código determinando que a organização se dê dessa forma:

Na pasta “arquivos”, existem 16 pastas, todas nomeadas com uma letra ou número que corresponde ao primeiro dígito dos hashs dos arquivos, como nesta imagem:

Dentro de cada uma dessas pastas, há outras subpastas nomeadas com os segundos dígitos dos hashs. É dentro delas que os arquivos estão.

O código-fonte do IPED também tem um comando para que seja assim:

Grosso modo, essa sequência de código determina que o programa leia o hash e distribua o arquivo para pastas, conforme os dois primeiros dígitos do hash. O número “0” entre parênteses no código acima indica o primeiro número. O “1”, o segundo.

Um dos especialistas consultados traçou um paralelo com a organização de uma biblioteca. Essa lógica faria com que os livros “Cosmos”, de Carl Sagan, e “Como as Democracias Morrem”, de Steven Levitsky, estivessem na mesma prateleira e na mesma sub prateleira, apesar de tratarem de temas distintos e os sobrenomes dos autores serem diferentes.

Para a organização de livros a lógica é incômoda, mas faz sentido na organização de dados, sobretudo quando grandes volumes são extraídos para análise. Por meio dessa “indexação baseada em hash”, os sistemas conseguem localizar mais facilmente os arquivos porque o hash funciona para o programa como um “endereço”.